拼多多电商数据anti-content参数逆向实战

// 实战案例:拼多多电商数据逆向实战(Anti-Content生成)

// 网址:https://mobile.pinduoduo.com/

概述

拼多多作为国内主流电商平台,其网页端和移动端的数据接口都采用了严格的反爬虫机制。其中 anti-content 参数是一个重要的反爬虫签名参数,用于验证请求的合法性,防止恶意爬取和数据抓取。

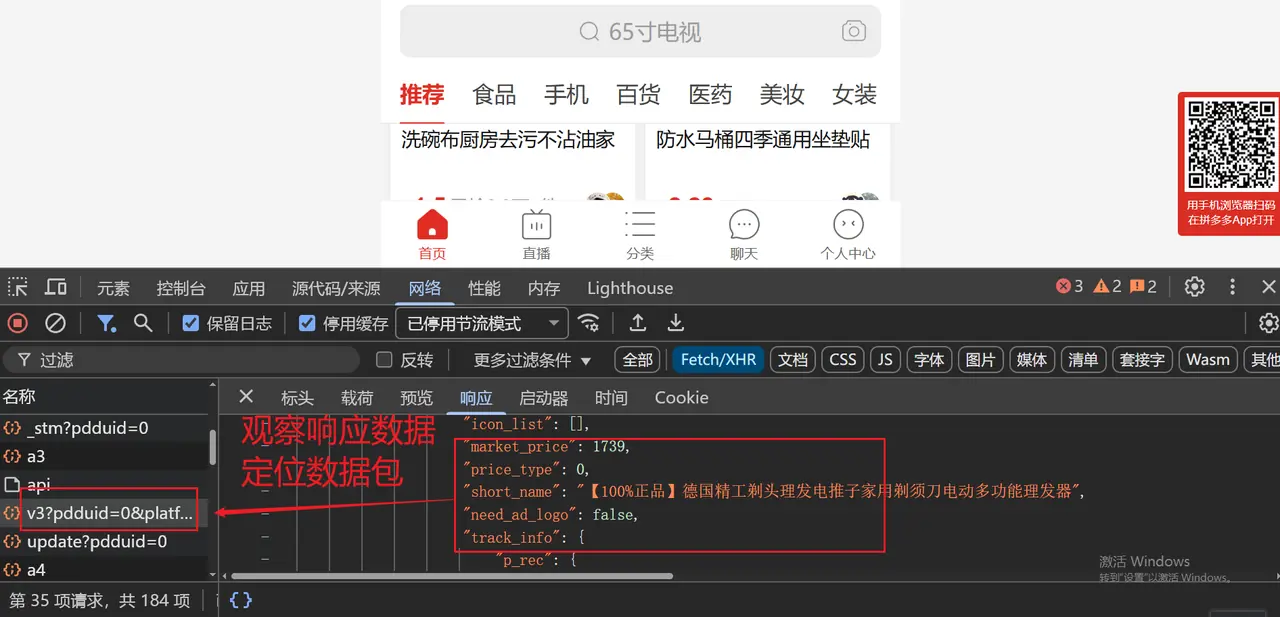

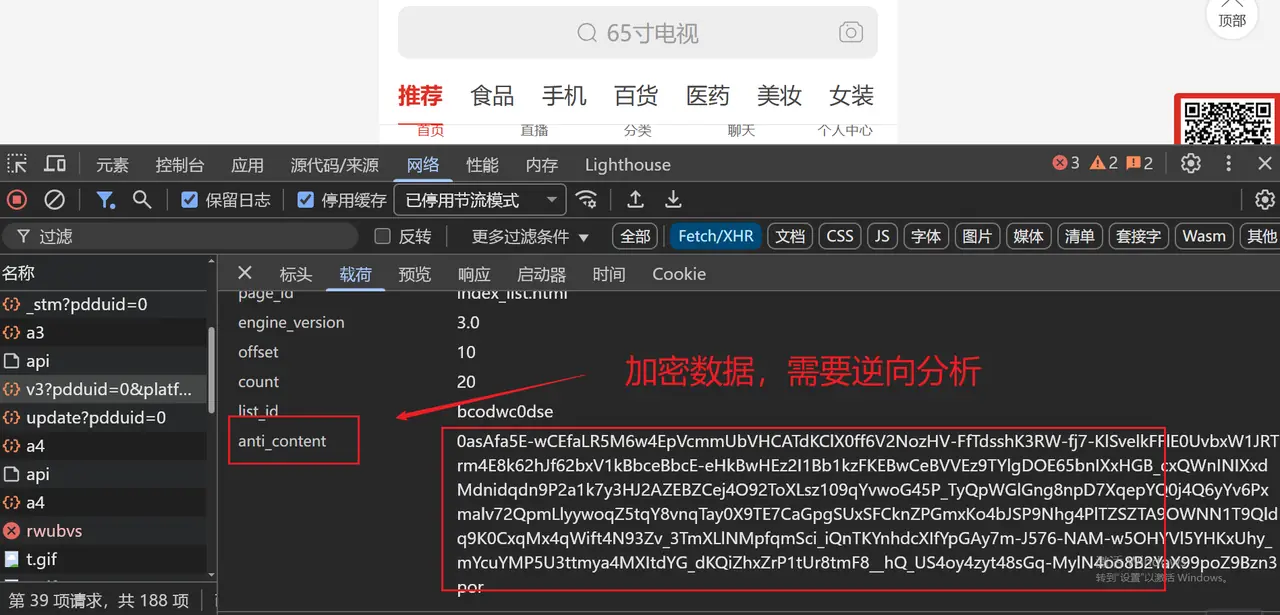

网页分析

技术要点

2.1 核心难点

- 动态加密:anti-content 参数是动态生成的,每次请求都会变化

- 代码混淆:相关JavaScript代码经过高度混淆和压缩

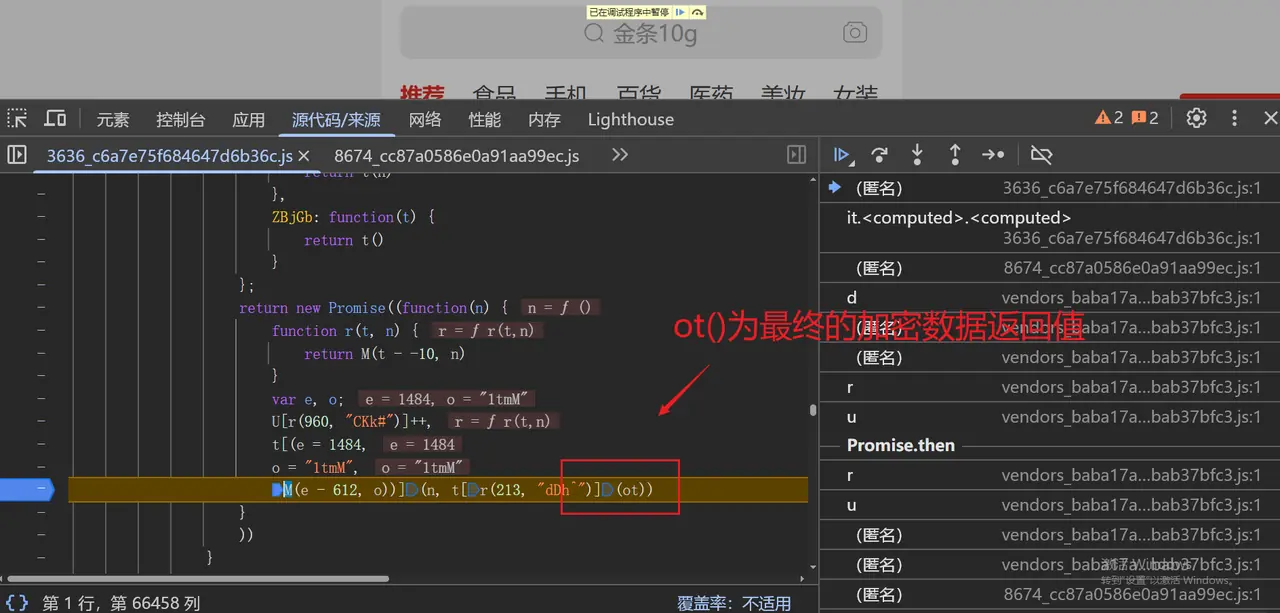

- 多重加密:采用了多种加密算法组合

- 环境检测:包含浏览器环境指纹检测

环境补全实现

3.1 基础环境配置

代理监控系统

4.1 代理实现函数

4.2 代理对象配置

代码分析

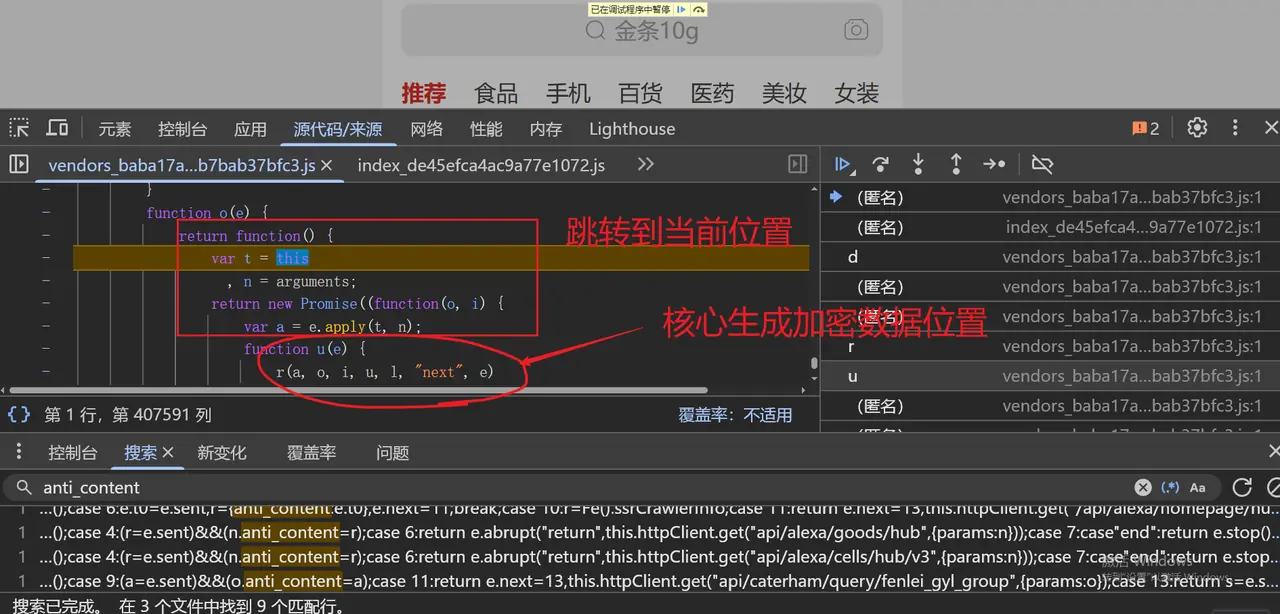

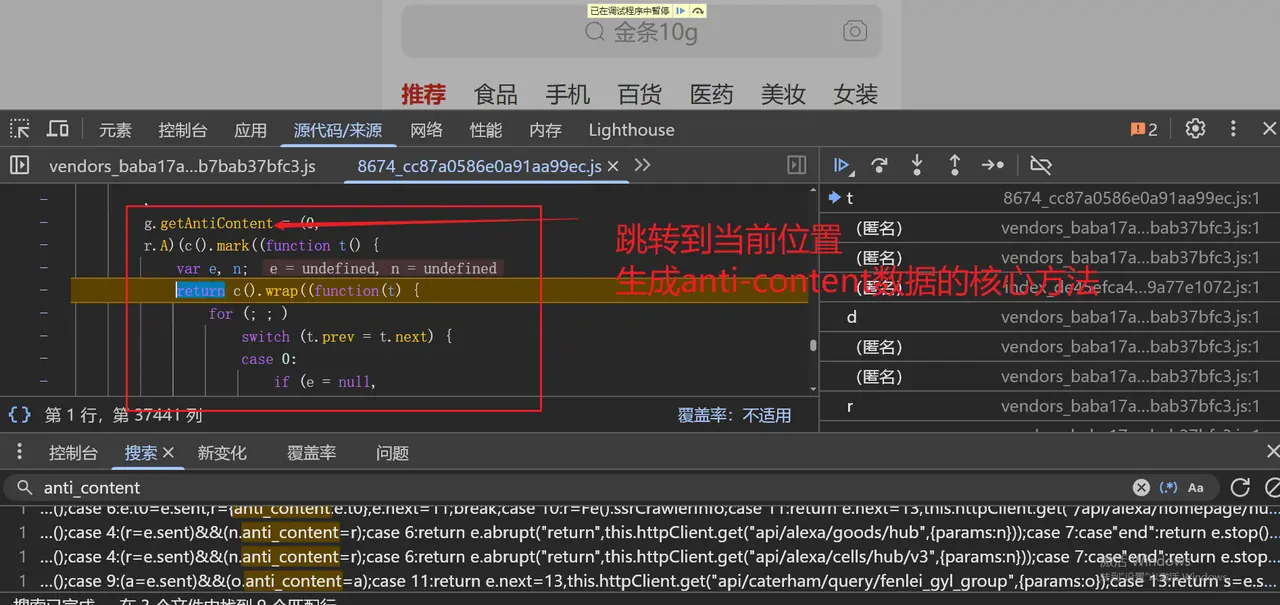

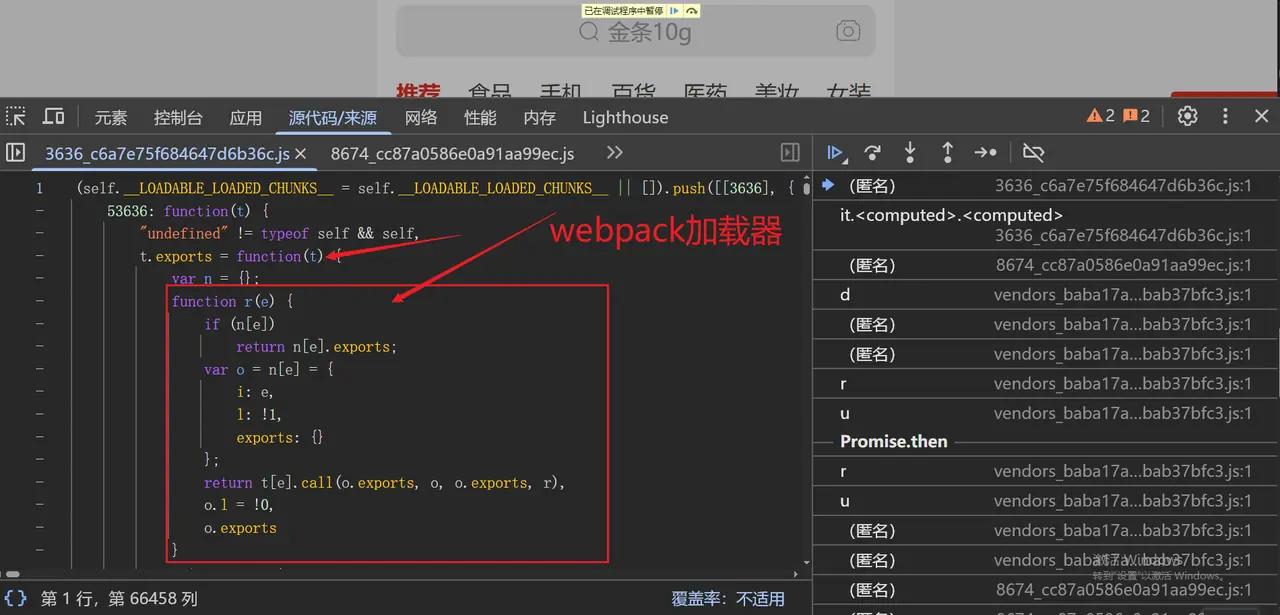

5.1 模块加载器结构

5.2 核心加密模块

逆向思路

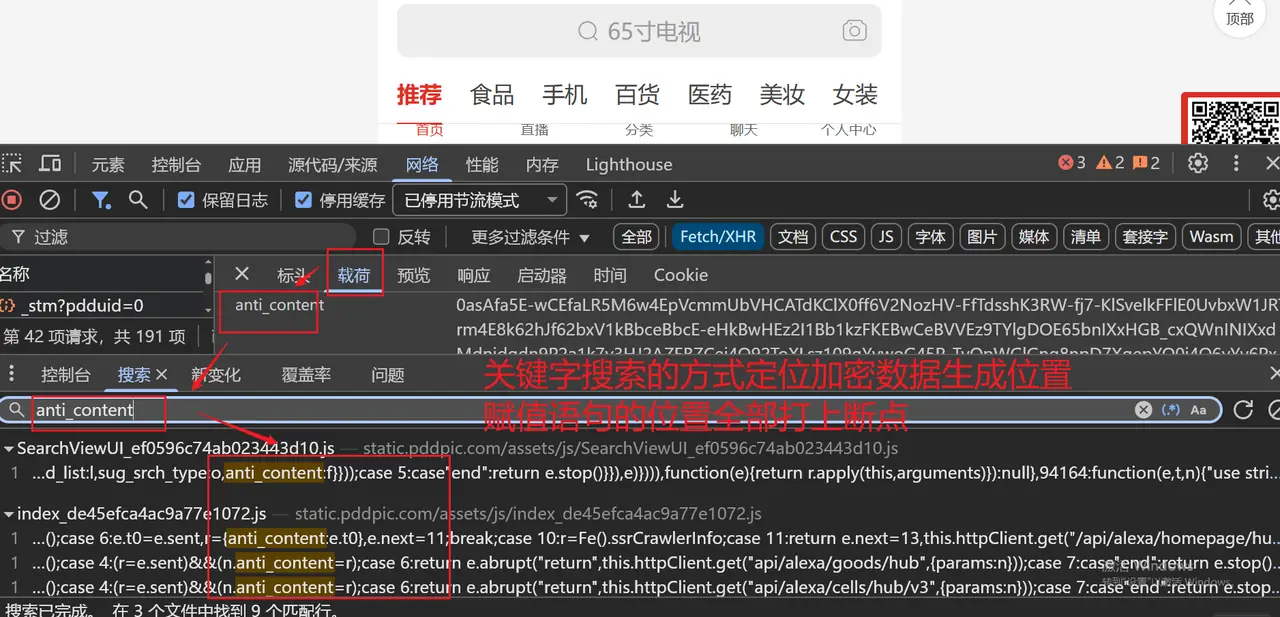

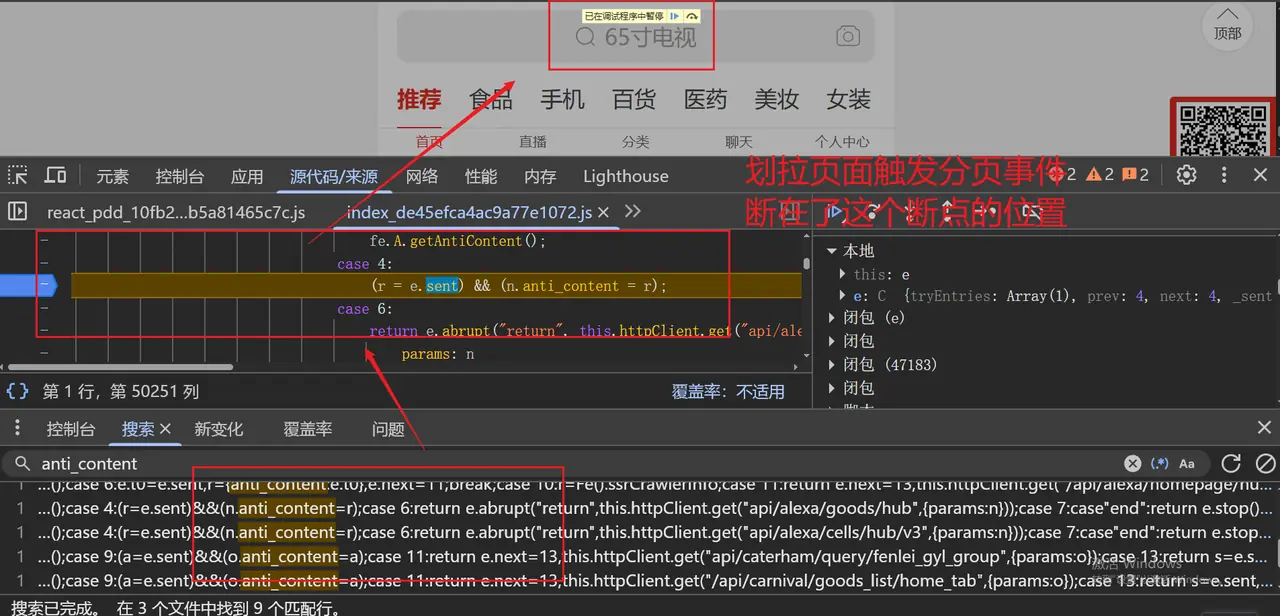

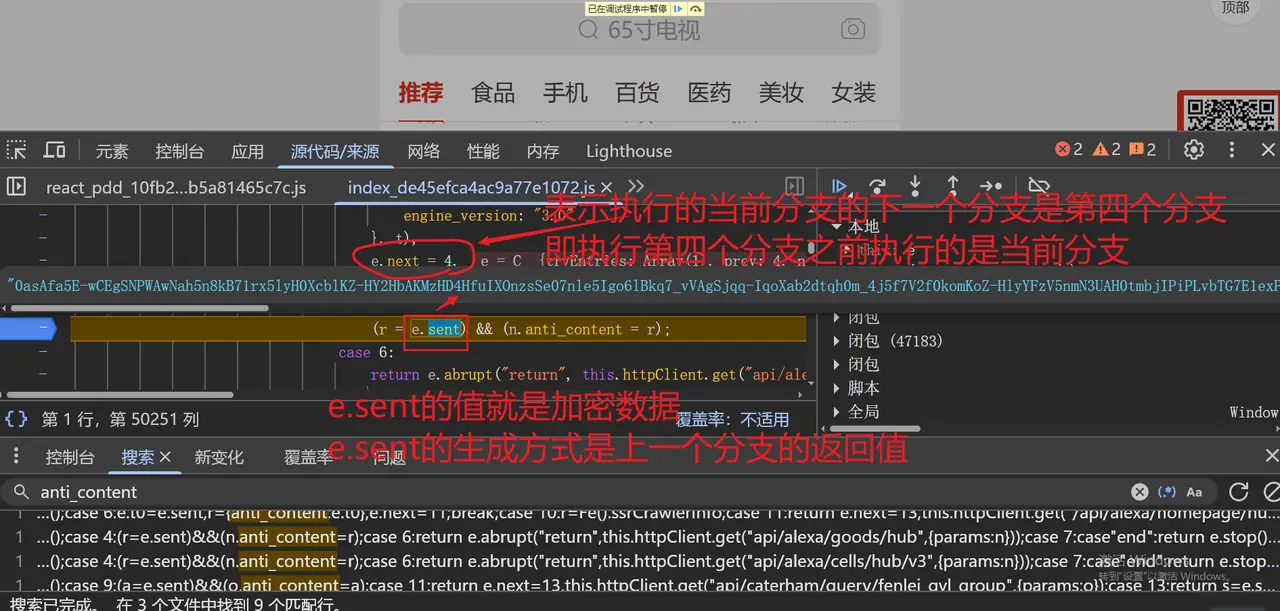

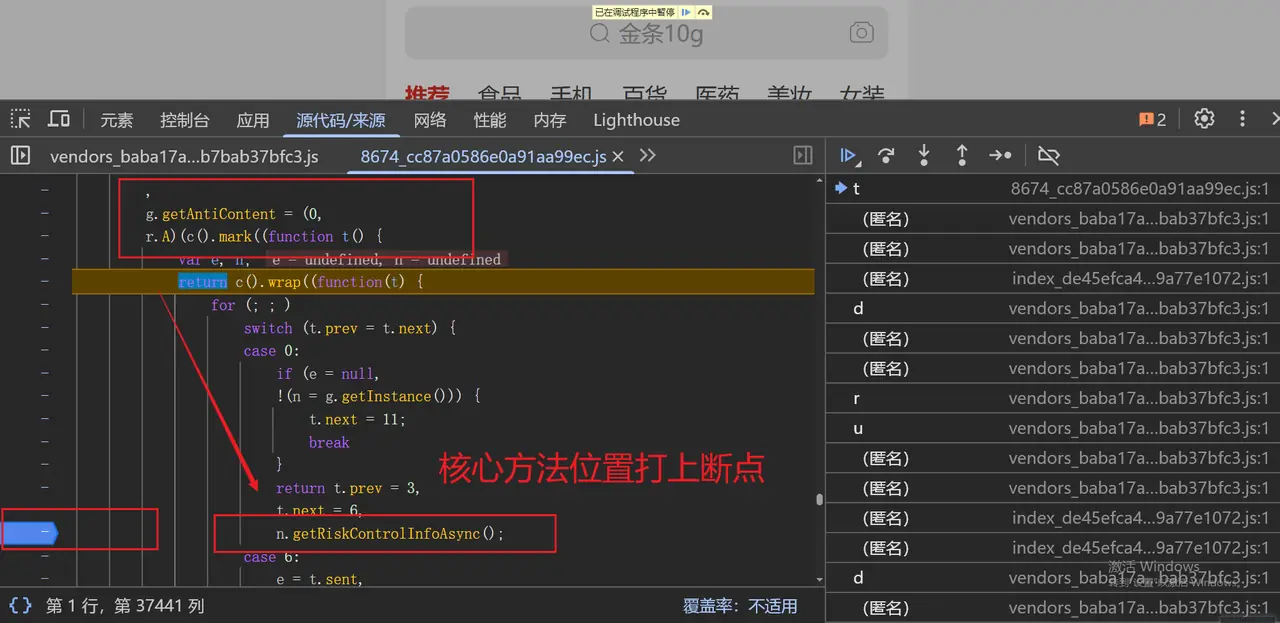

6.1 定位关键代码

- 全局搜索:在浏览器开发者工具中搜索 anti-content、anti_content 等关键词

- 调用栈分析:通过XHR断点追踪参数生成过程

- Hook技术:拦截相关函数调用获取加密逻辑

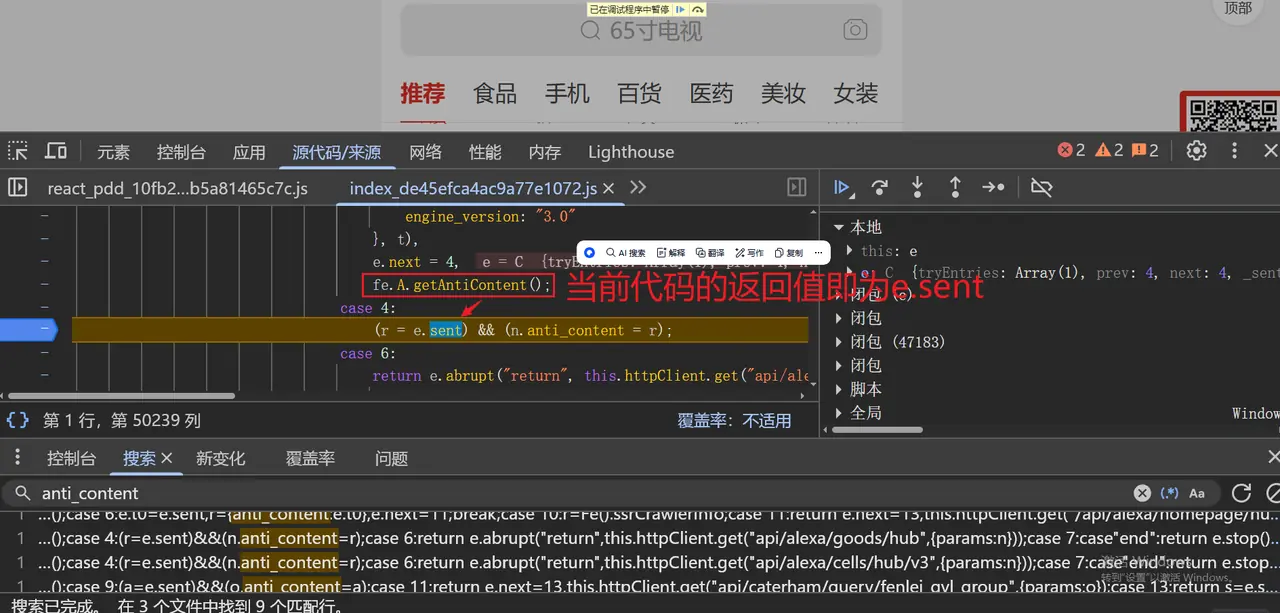

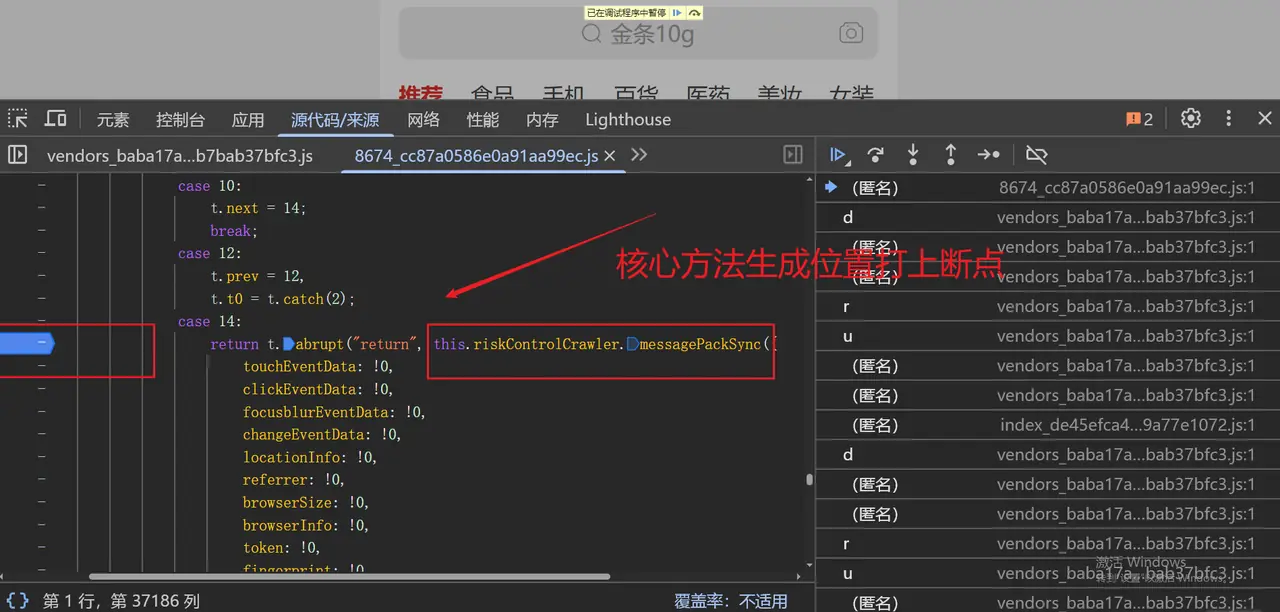

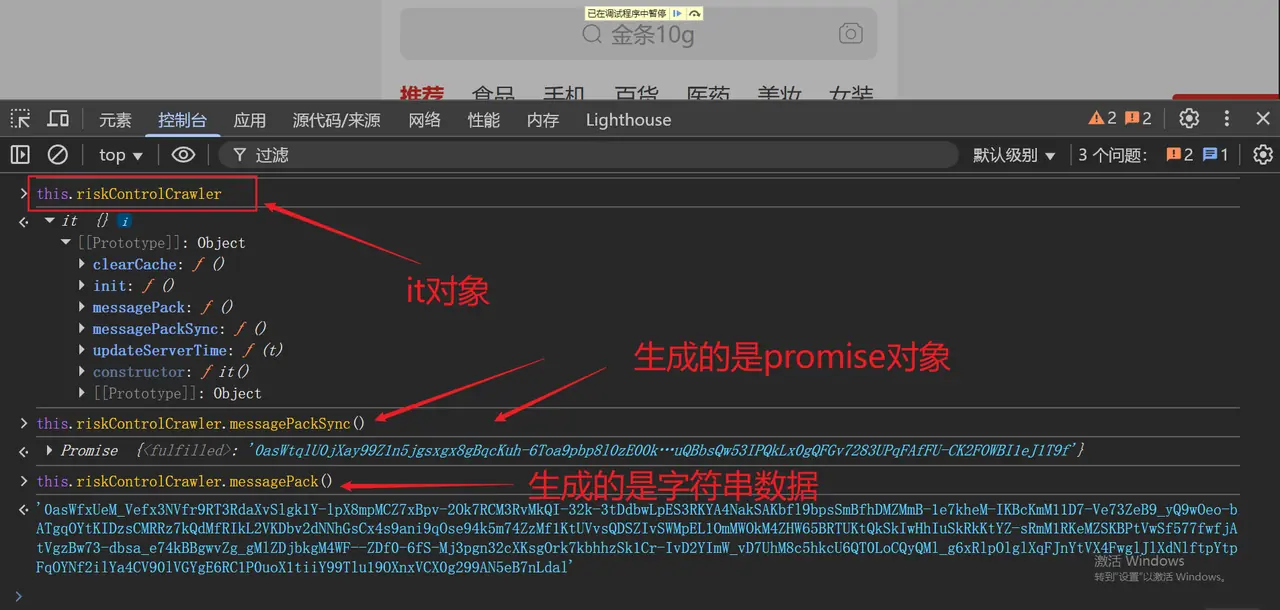

6.2 定位关键代码

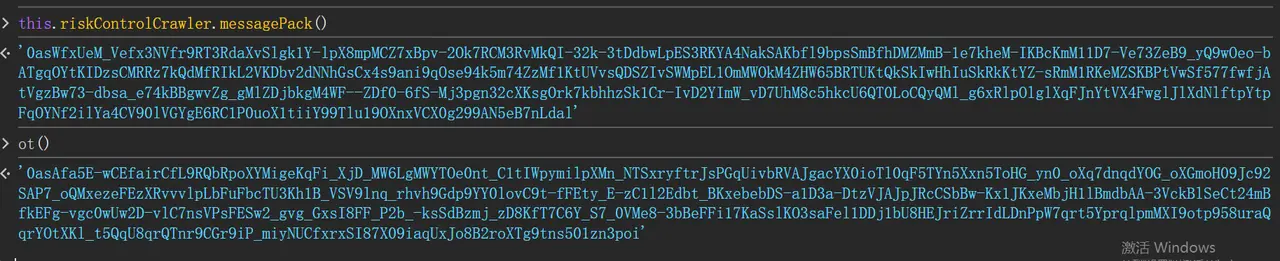

从代码片段可以看出:

- 使用 window.rrr(4) 获取加密模块

- 调用 messagePack() 方法生成 anti-content

- 整个加密过程封装在模块化的结构中

完整代码

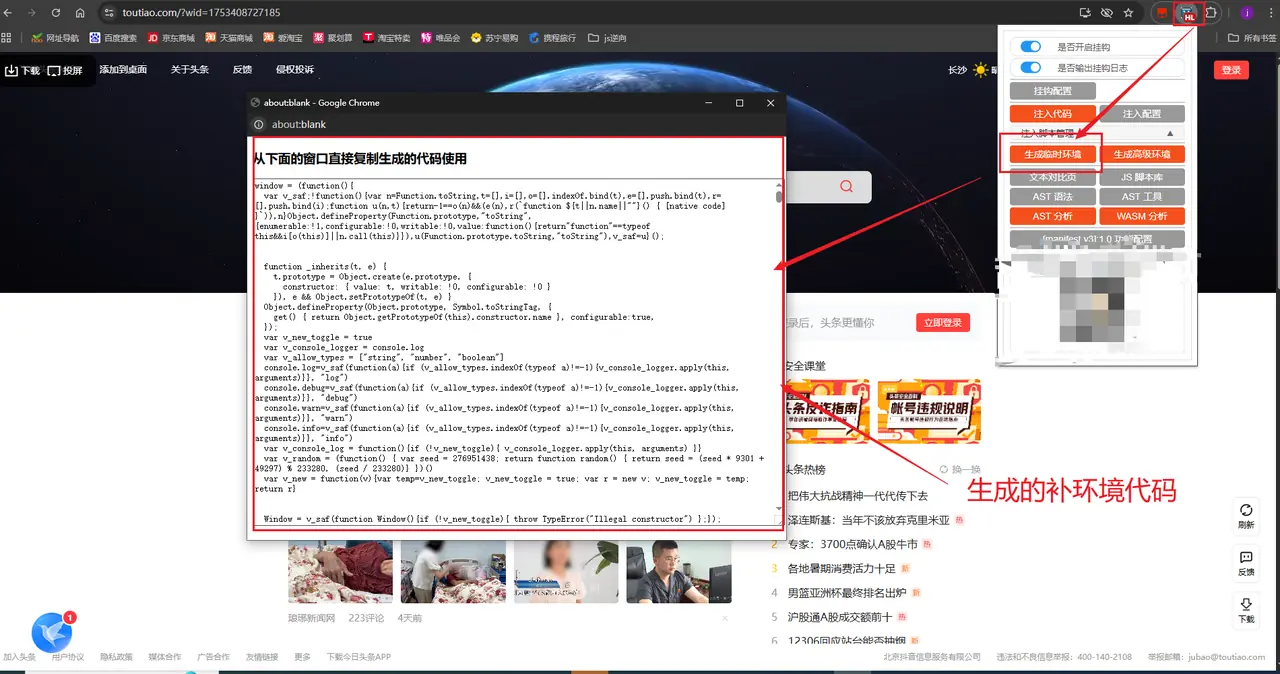

补环境的另一种实现思路

插件安装包

常见问题解决

7.1 环境补全不完整

现象:报错提示某些属性未定义

解决:

- 检查报错信息中缺失的对象/属性

- 在环境初始化部分添加对应的模拟代码

- 使用代理监控确认属性访问情况