拼多多社会招聘反爬参数逆向实战(Anti-Content生成)

// 实战案例:拼多多社会招聘反爬参数逆向实战(Anti-Content生成)

// 网址:https://careers.pddglobalhr.com/jobs

概述

1.1 背景说明

拼多多社会招聘平台采用了瑞数动态安全防护技术,其中anti-content参数是核心的反爬机制之一。该参数通过客户端JavaScript动态生成,结合了设备指纹、行为特征和时间戳等多维信息,是访问招聘数据接口的必要凭证。

1.2 技术挑战

- 动态加密:参数生成算法每日变化,传统静态分析失效

- 环境检测:严格验证浏览器指纹和自动化特征

- 行为验证:监测鼠标轨迹、操作间隔等生物特征

- 链路完整:需要维护cookie、referer等完整请求链

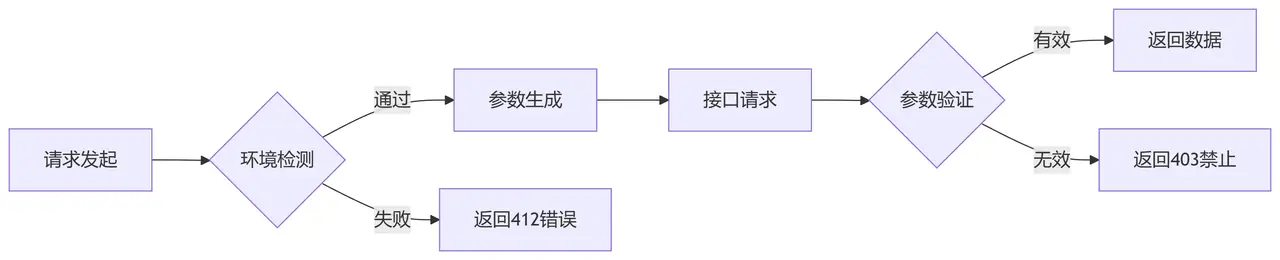

反爬体系架构

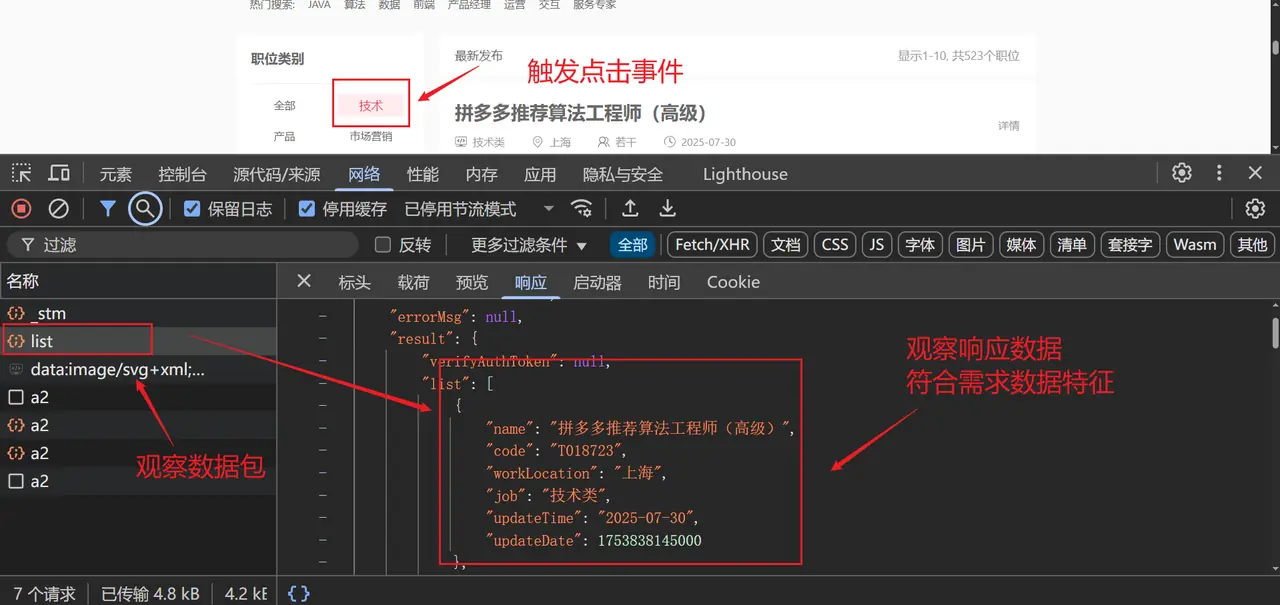

逆向网页分析

核心加密逻辑分析

2.1 关键函数定位

在拼多多的前端代码中,anti-content 的生成通常由以下关键函数完成:

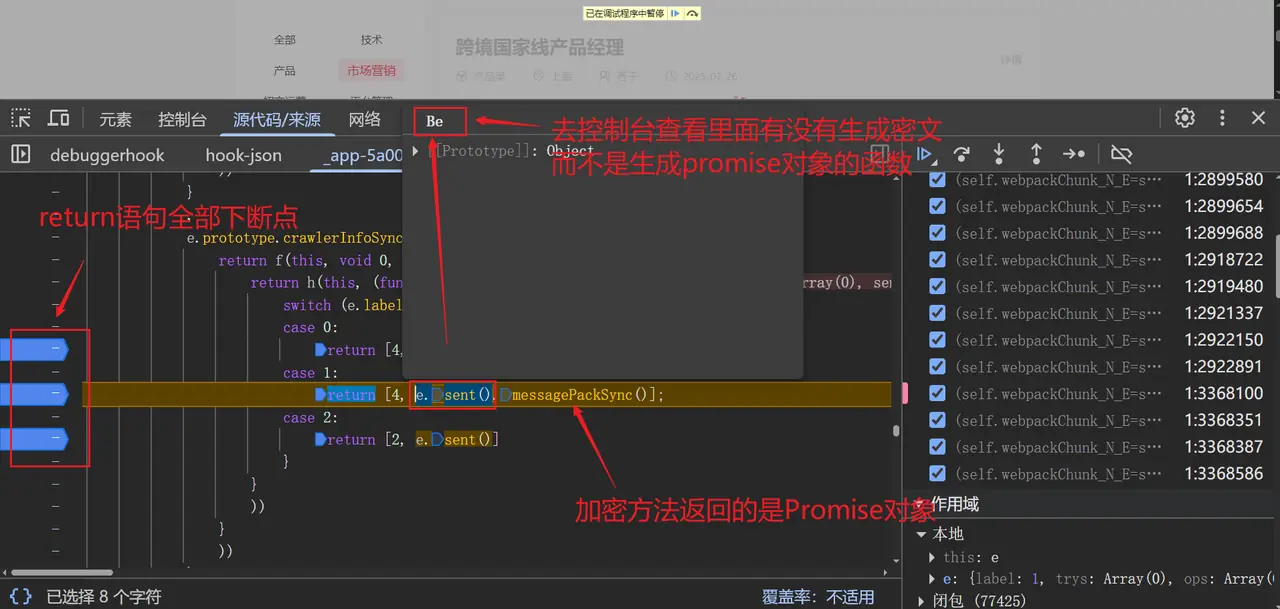

window.hhh(4)是一个加密构造器,传入参数4可能代表加密版本或算法类型。serverTime是当前时间戳,用于动态加密。messagePack()是最终的序列化方法,生成anti-content。

2.2 加密流程拆解

- 环境检测\ 拼多多会检测浏览器环境,包括:

navigator.webdriver(是否自动化)window.chrome(Chrome扩展信息)document.cookie(是否携带合法Token)

- **动态加密构造器**** **

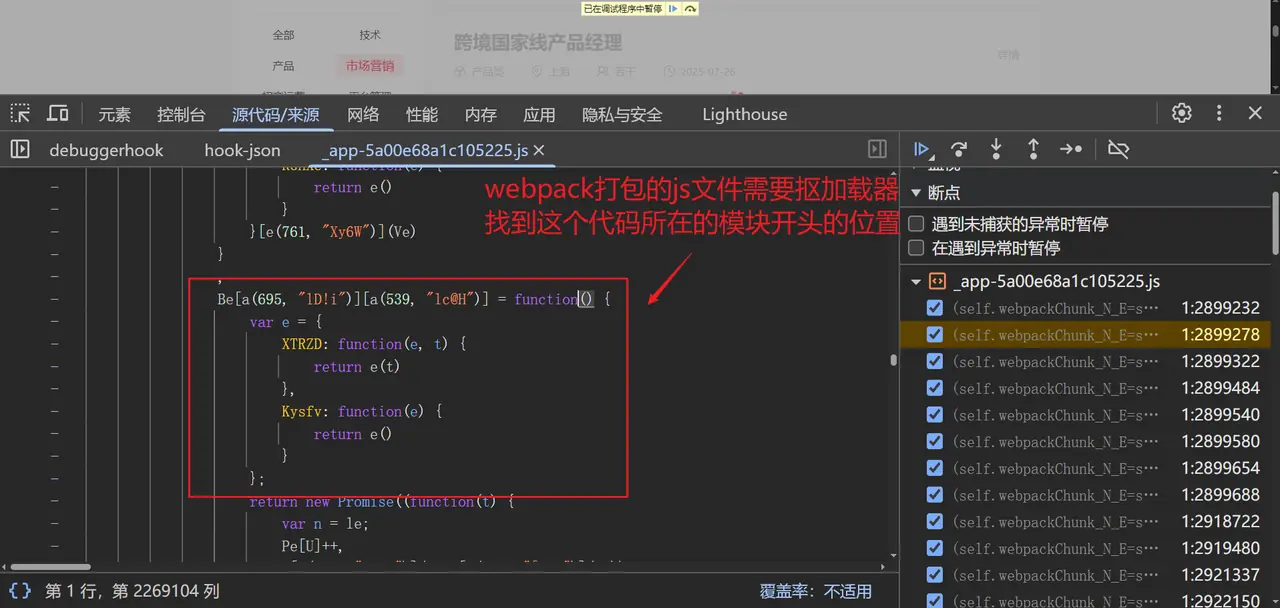

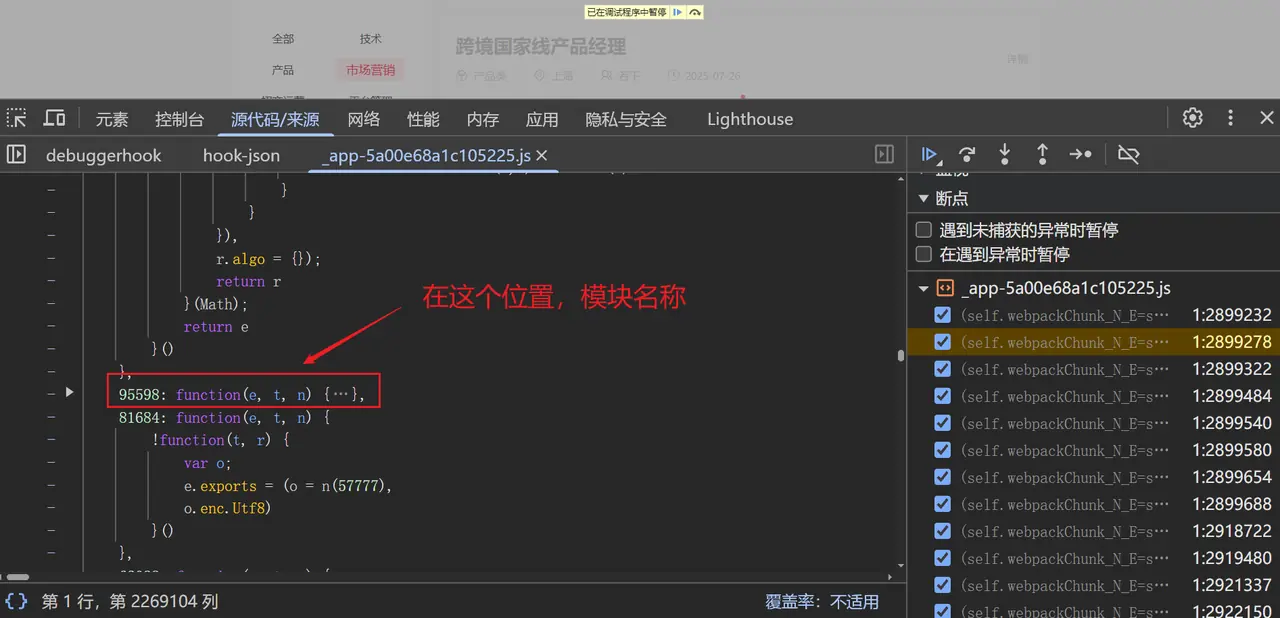

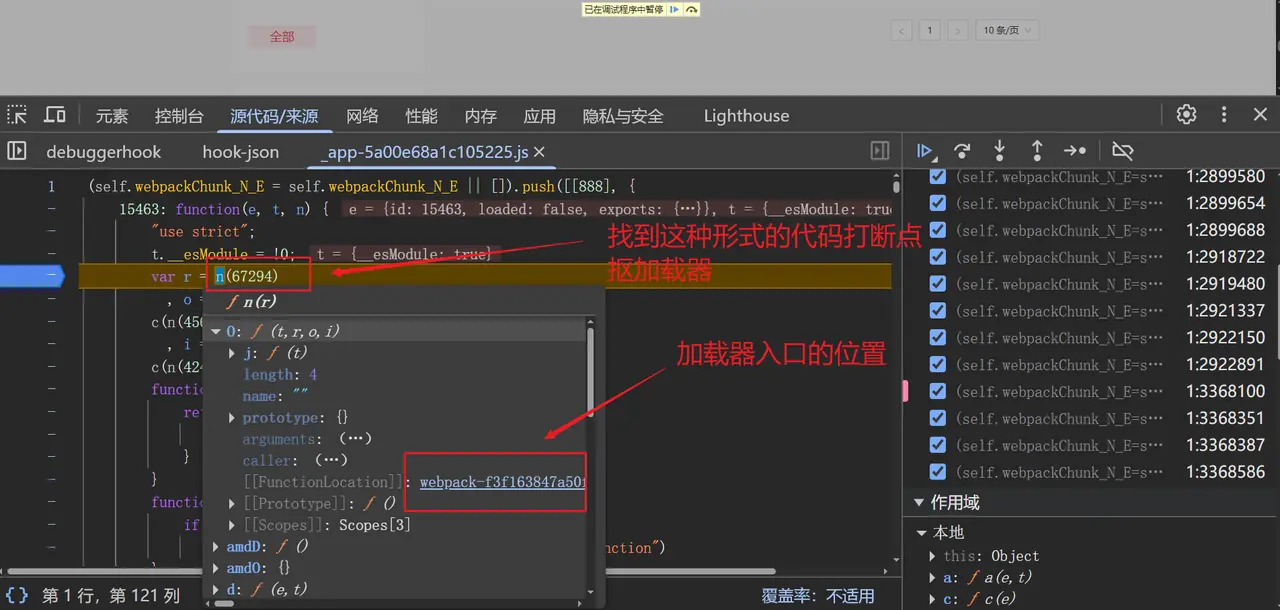

window.hhhhhh是一个动态生成的构造函数,可能通过Webpack或自执行函数注入。- 参数

4可能代表加密模式(如AES、RSA、自定义算法)。

- 时间戳加密\

serverTime会被编码到加密数据中,防止重放攻击:

- **序列化**** **

messagePack()- 可能使用

MessagePack(二进制序列化格式)或自定义Base64编码。 - 最终生成

anti-content字符串,格式类似:

- 可能使用

逆向实战步骤

3.1 环境模拟

由于拼多多会检测浏览器环境,需要完整模拟合法请求的Headers和全局变量:

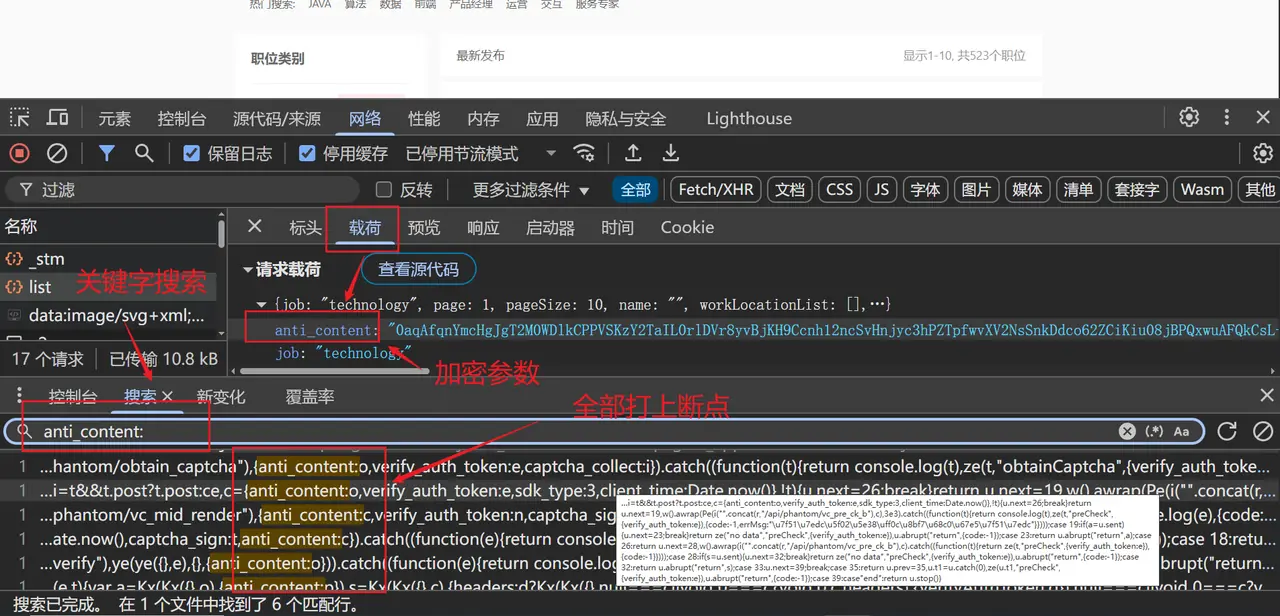

3.2 加密函数Hook

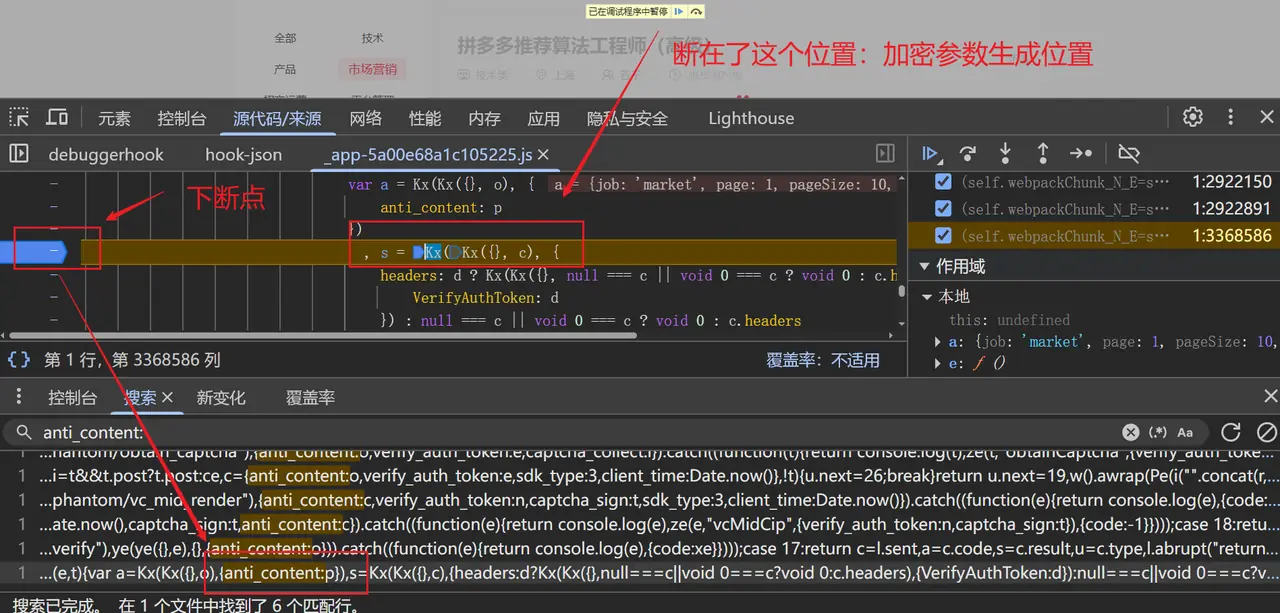

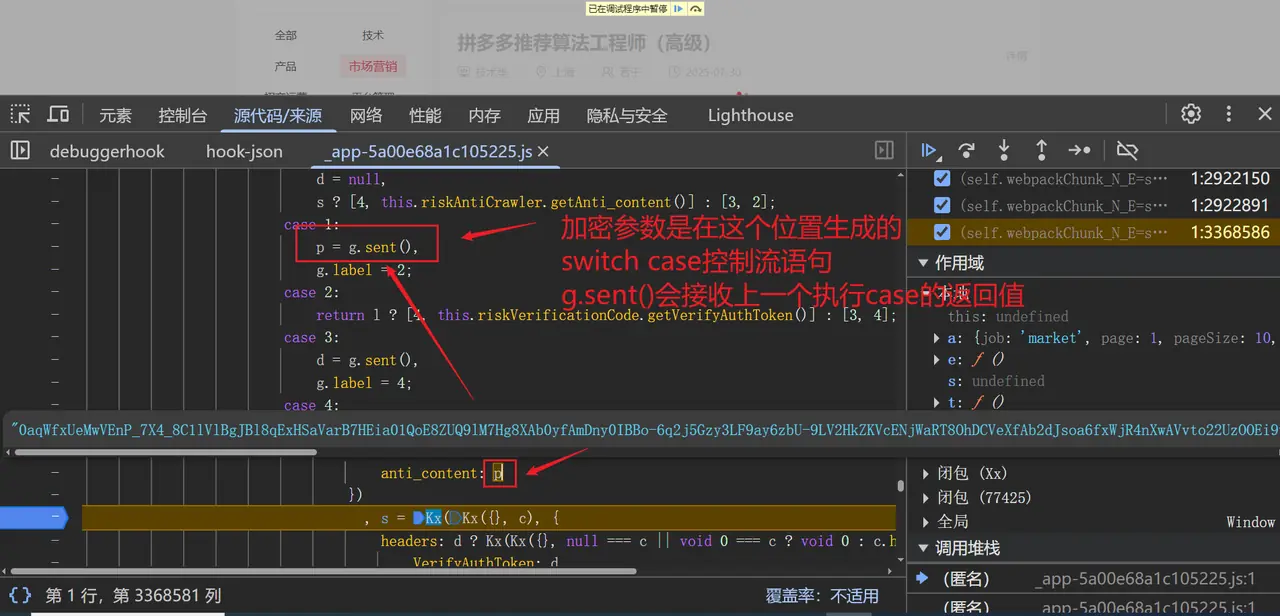

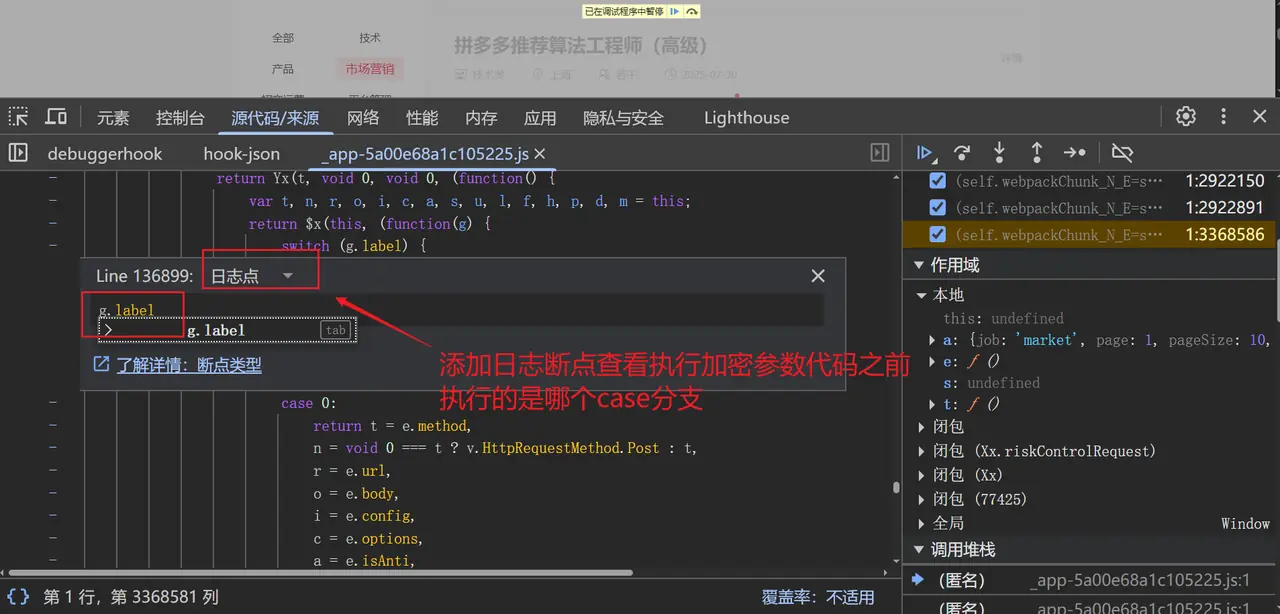

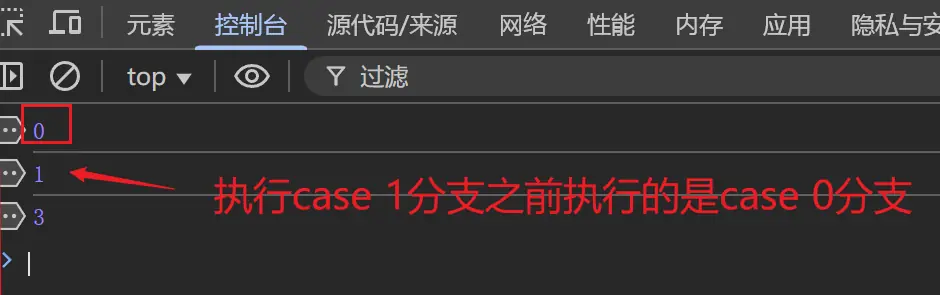

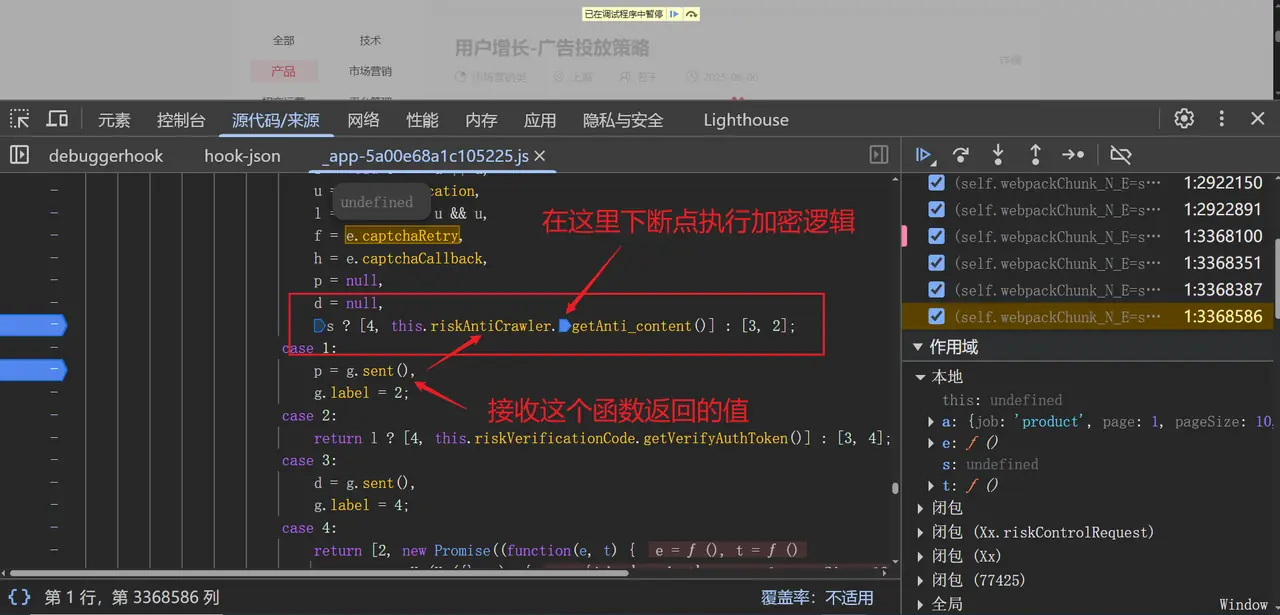

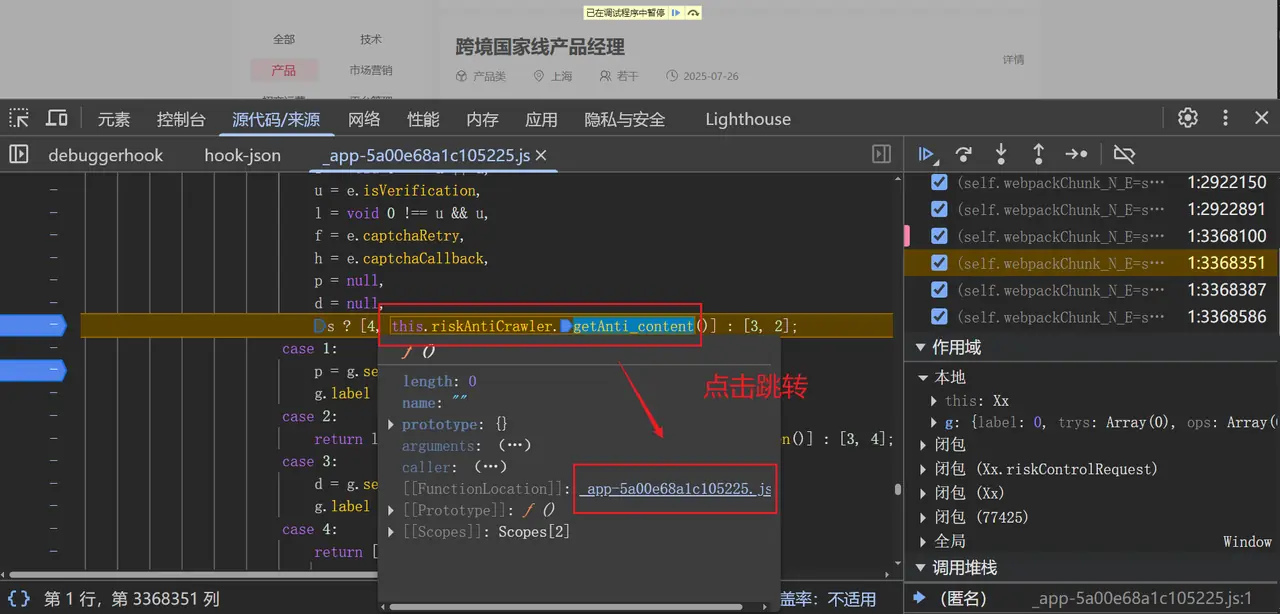

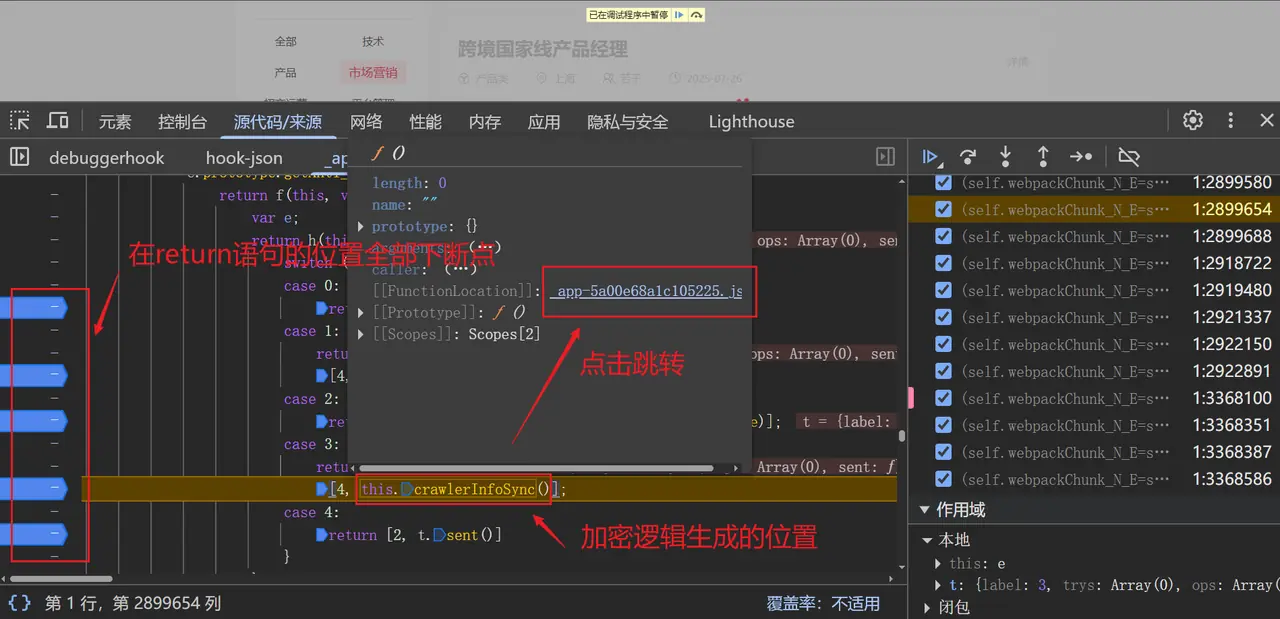

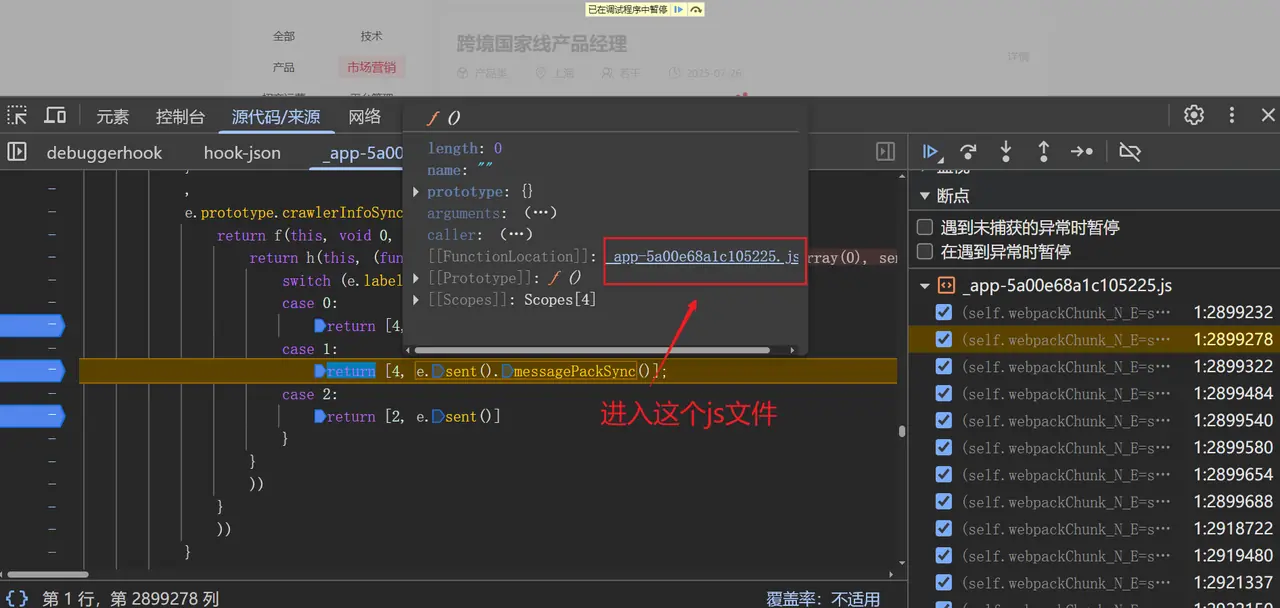

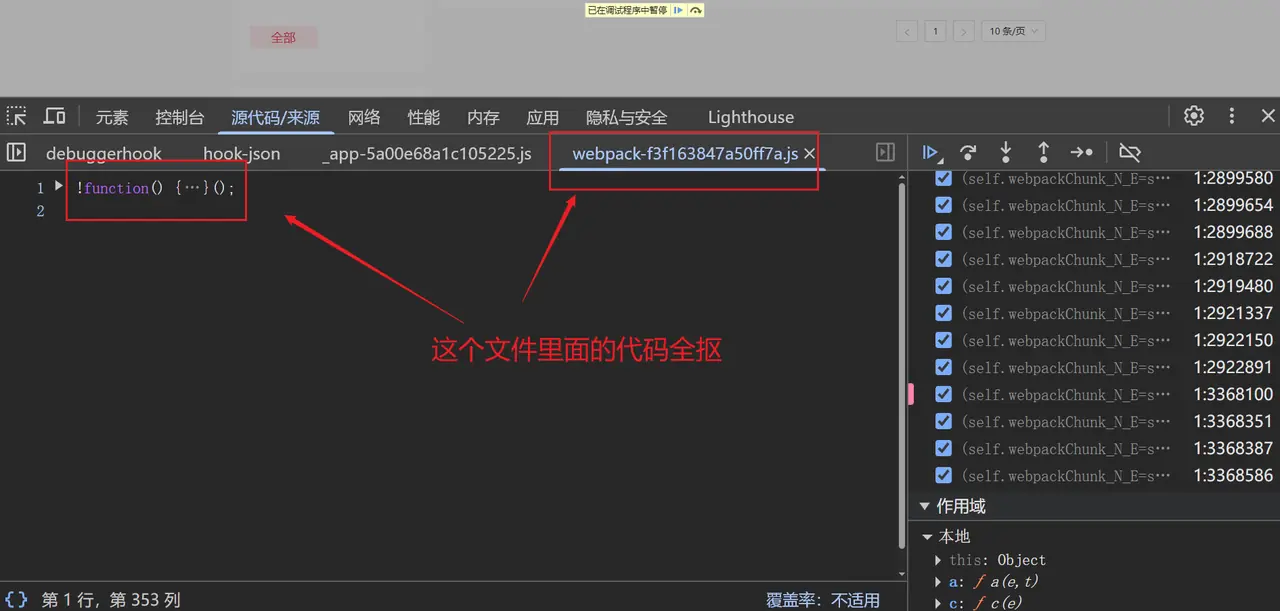

通过调试工具(Chrome DevTools)定位 window.hhh:

- **搜索****

window.hhh或 **get_anti\ 在Sources面板全局搜索,找到定义位置。 - 下断点动态调试\ 在

messagePack()处断点,观察输入输出。

完整代码

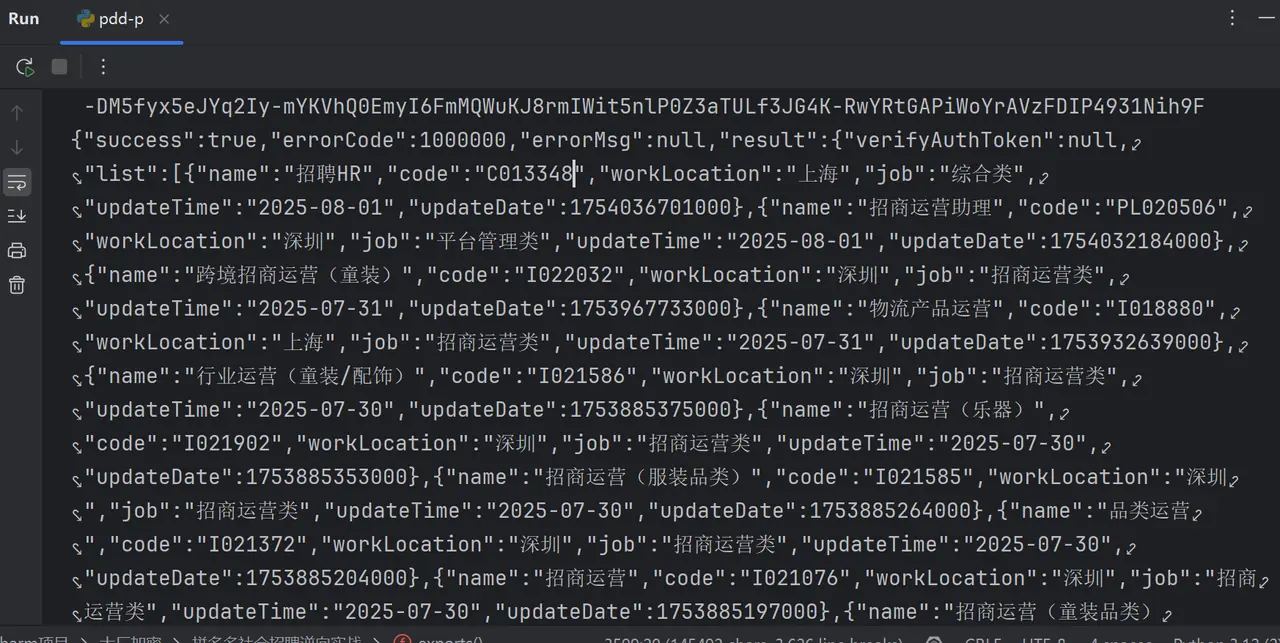

运行效果