toutiao-abogus-reverse

概述

字节跳动系产品的反爬策略高度统一,x-bogus 与 a_bogus 系列参数分别服务于移动端/部分产品与 PC 端核心业务。本文以 PC 端头条新闻 feed 流接口为例,分享一种补全浏览器环境 + 调试混淆代码的逆向方法,最终在 Node.js 环境中生成通过验证的 a_bogus 参数,并提供 Python 调用示例。

网页分析(抓包与断点)

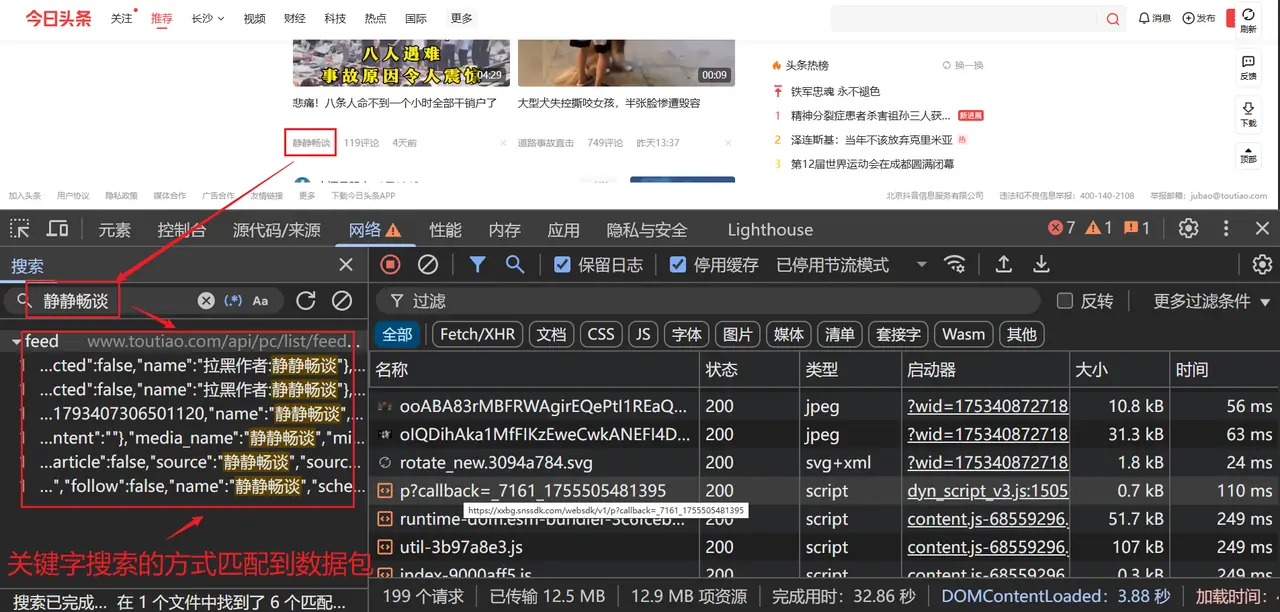

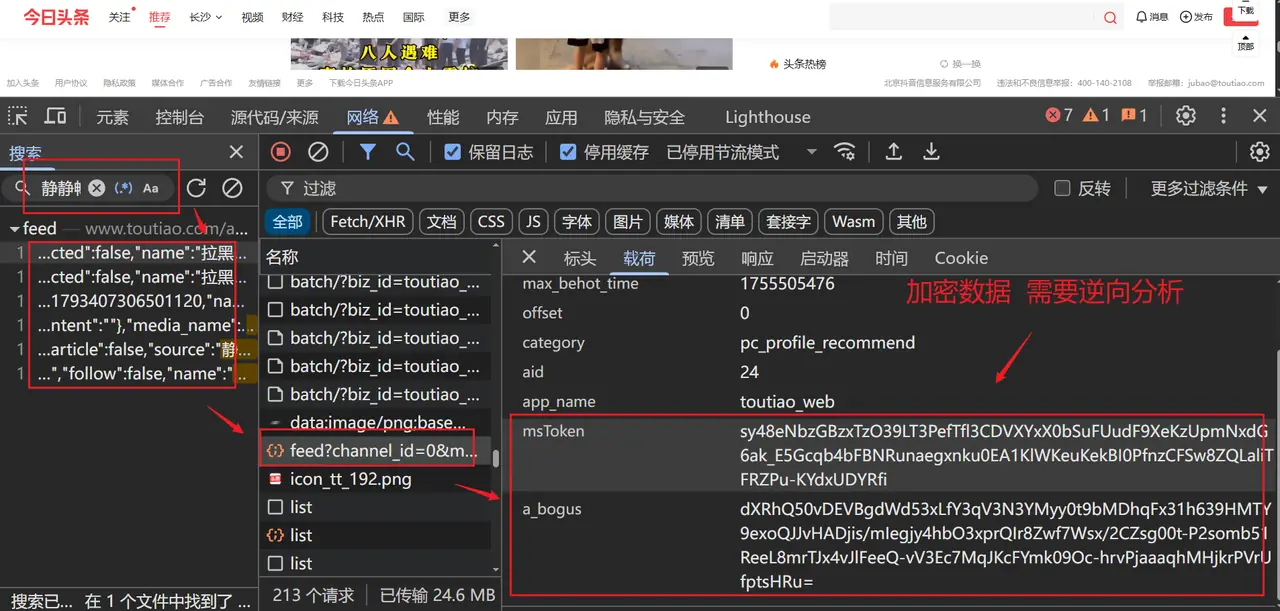

通过 Chrome 开发者工具可以梳理出加密调用的完整链路:

-

定位加密参数

打开 PC 端首页并滚动加载,在 Network 面板中过滤feed找到目标接口,可以看到 Query String Parameters 中包含动态生成的a_bogus。

-

全局搜索定位调用点

在 Sources 面板中全局搜索a_bogus,会发现它出现在某个发起网络请求的封装函数里。打上断点后继续调试,可以追踪到它最终由另一个混淆函数返回。 -

找到混淆核心文件

继续沿调用栈追踪,最终会锁定到动态加载的bdms.js文件——这正是字节跳动常用的混淆指纹与加密脚本。

技术要点

核心难点

a_bogus是基于浏览器指纹 + 请求参数动态生成的值bdms.js使用了高度混淆的 JavaScript 代码- 混淆逻辑会主动检测当前是否为真实浏览器环境

解决方案

- 在 Node.js 中补全模拟浏览器环境对象(最关键)

- 逆向梳理加密调用链的关键参数

- 使用

Proxy代理监控属性/方法调用,辅助补全缺失环境

环境补全实现

基础环境配置

首先初始化 Node.js 环境下的核心全局对象 window,并模拟基础的窗口属性、SDK 版本等静态信息:

存储对象模拟

localStorage 和 sessionStorage 中存储的缓存数据(特别是 __tea_* 开头的头条统计 token)对环境的完整性验证非常重要:

DOM 与其他对象模拟

继续补全 document、navigator 等 DOM 核心对象中必需的属性与方法:

代理监控系统

为什么需要代理?

混淆后的 bdms.js 会悄悄访问大量浏览器属性(例如 canvas.toDataURL()、window.screen.colorDepth 等)。如果只补充静态值,很容易遗漏某些被动态调用的对象。利用 Proxy 可以实时打印出所有被访问的对象、属性及方法,帮助快速定位缺失的环境。

代理实现函数

加密参数生成

加密调用链梳理

通过断点深入 bdms.js,最终会发现两个核心变量:

window._U._v:基础配置参数数组window._U._u:核心加密函数

get_a_bogus 封装

在补全环境并引入混淆文件之后,即可封装生成函数:

完整 Python 调用流程

将上述的环境补全、代理监控(可选,正式使用时可以注释掉)以及加密函数封装到同一个 env.js 文件中,然后通过 Python 的 execjs 库进行调用。

Python Demo 代码

小结

逆向 a_bogus 的核心思路在于补全 Node.js 环境的浏览器指纹。通过 Proxy 监控可以高效定位 bdms.js 中访问的所有属性,逐步完善环境后即可在本地稳定生成加密参数。整个流程可以无缝集成到爬虫项目中,实现自动化的数据采集。

提示:由于头条的加密策略会动态更新,本文的示例代码可能随时间失效,请以实际逆向为准,并注意合理使用,遵守平台规则。